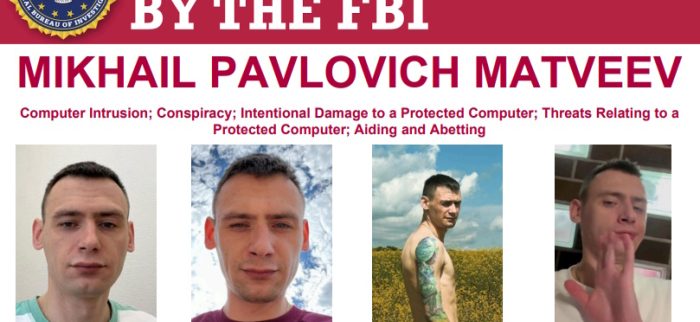

Ein Hacker, der einst selbst für Kriminelle tätig war, wird als die treibende Kraft hinter der Operation Ironside genannt.

Das FBI engagierte einen Hacker und Entwickler, der in Kanada für den Verschlüsselungsdienst Phantom Secure gearbeitet hatte. Nachdem das FBI für die Einstellung des Phantom Secure-Dienstes sorgte, gingen die Ermittler einen Deal mit einem dort tätigen Entwickler ein, den dieser nicht ablehnen konnte. Er sollte dem FBI dabei helfen, im Rahmen der Operation Ironside, auch bezeichnet als Trojan Shield, eine neue „sichere“ Messaging-App namens ANOM, unter Kriminellen zu verbreiten. Der Hacker erhielt für seine Dienste eine reduzierte Gefängnisstrafe und zudem 120.000 US-Dollar, berichtet The Weekly Times.

Laut Gerichtsdokumenten des US-Justizministeriums nahm die Operation Ironside ihren Anfang im Jahr 2018, nachdem das FBI einen in Kanada ansässigen Verschlüsselungsdienst namens Phantom Secure, hochgenommen hatte. Phantom Secure, ein kanadisches Unternehmen, stellte Kriminellen modifizierte, sichere Mobiltelefone zur Verfügung, die mit einem fernbedienten Killswitch (Notausschalter) ausgestattet waren. Die Technologiefirma habe u. a. mit Mexikos berüchtigtem Sinaloa-Kartell zusammengearbeitet und dazu beigetragen, Drogen-Gangs mit verschlüsselten Mobiltelefonen zu versorgen.

Zerschlagung von Phantom Secure sorgte für Nutzung der ANOM-App

Im März 2018 wurde Vincent Ramos, CEO von Phantom Secure, von der Grand Jury angeklagt und bekannte sich schließlich zusammen mit Kollegen einer Reihe von Anklagen im Zusammenhang mit Drogenhandel für schuldig. Nachdem das FBI diese Kommunikationsmethode zerstört hatte, beschlossen die Ermittler, das entstandene Loch im Unterweltmarkt selbst auszufüllen.

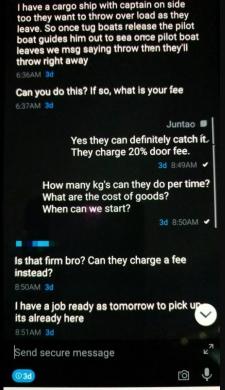

Dem FBI gelang es, einen ehemaligen Phantom Secure-Distributor und Hacker zu rekrutieren, der eine neue, verschlüsselte Kommunikationsplattform namens AN0M entwickelt hatte. Sobald dieser Deal in Kraft war, wurden Handys mit der AN0M-App als vollständig sicheres, verschlüsseltes Mobiltelefon mit absoluter Geheimhaltung bei der Kommunikation an Kriminelle auf der ganzen Welt verteilt. Der Messaging-Dienst versteckte sich hinter einer funktionierenden Taschenrechner-App. Nach Codeeingabe bot dieser Zugriff darauf. Zudem enthielten die Handys auch einen Killswitch.

Der FBI-Plan ging auf und verhalf Operation Ironside zum Erfolg

Die Zerschlagung von Phantom Secure sorgte für ein Umorientieren der kriminellen Benutzer. Diese verwendeten dann die vermeintlich sichere Messaging-App ANOM. Niemand von ihnen ahnte, dass sich die Alternative als FBI-Honeypot entpuppen würde. Vom FBI und der australischen Bundespolizei (AFP) heimlich verbreitet, ermöglichte ANOM dem FBI infolge, die gesamte Kommunikation zu überwachen. Letztlich sorgte die Trojaner-App dafür, die kriminelle Unterwelt auffliegen zu lassen.

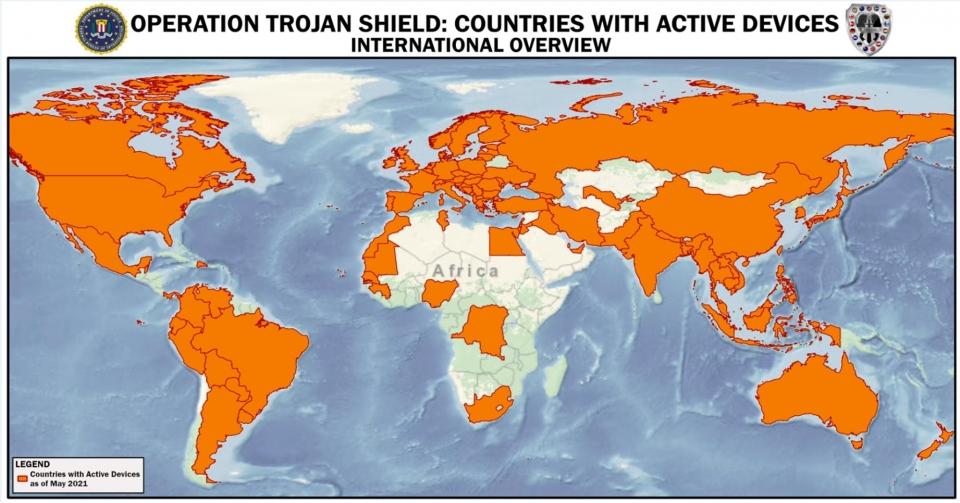

Das Interesse an AN0M explodierte im Jahr 2020, als das Entschlüsseln von Verbrecher-Chats mittels EncroChat bekannt wurde. Ermittler nahmen in dem Zusammenhang gleich dutzende Krimineller fest. Am Ende konnten das FBI und die australische Bundespolizei auf mehr als 20 Millionen Nachrichten von 11.800 Geräten in 90 Ländern zugreifen.

Bildquelle: U.S. Department of Justice

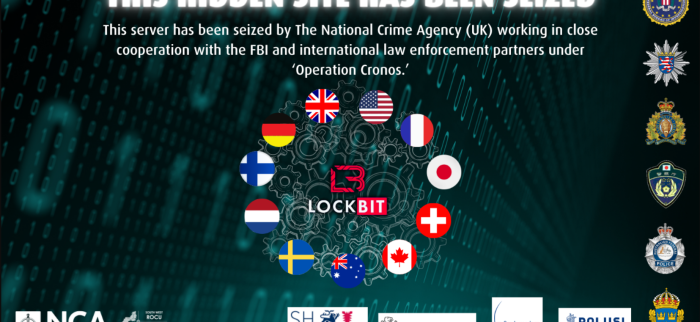

Bildquelle: U.S. Department of JusticeDank der verschlüsselten Messaging-App ANOM erfuhr nun das FBI von Geldwäsche-Vorhaben, Drogenverkauf und Mordplänen. Bis am 07.06. 2021 im Rahmen der dreijährigen FBI-Operation Ironside, Razzien auf die weltweit Organisierte Kriminalität zielten. Durch die Zusammenarbeit mit anderen Strafverfolgungsbehörden weltweit führte die Aktion innerhalb von nur 48 Stunden in 16 Ländern zur Festnahme von über 800 Verdächtigen, die mutmaßlich an kriminellen Aktivitäten beteiligt waren.

Operation Ironside: anspruchsvollste Aktion gegen Organisierte Kriminalität

Unter den Festgenommenen befanden sich anscheinend Mitglieder der in Australien ansässigen italienischen Mafia. Zudem der albanischen Organisierten Kriminalität, Drogensyndikaten, Motorradgangs und anderen organisierten kriminellen Gruppen. Die Strafverfolgungsbehörden beschlagnahmten dabei 64.000 Pfund Drogen, Hunderte von Waffen und 150 Millionen US-Dollar. Sie verhinderten ca. 150 Morde und vereitelten mehrere groß angelegte Betäubungsmittellieferungen. Europol führte an, „die Operation sei die bisher anspruchsvollste Aktion gewesen, die Aktivitäten von weltweit tätigen Verbrechern zu unterbinden“.

Randy Grossman, US-Staatsanwalt für den südlichen Bezirk von Kalifornien, wies darauf hin:

„Genau die Geräte, mit denen die Kriminellen ihre Verbrechen verheimlichten, waren tatsächlich ein Leuchtfeuer für die Strafverfolgung.“

„ANOM-Distributoren, -Administratoren und -Agenten hatten so viel Vertrauen in die Geheimhaltung ihrer Geräte“, so Grossman, „dass sie sie offen an andere potenzielle Benutzer vermarkteten, als ‚von Kriminellen für Kriminelle entwickelt‘.“

Innerhalb von drei Jahren verkaufte das FBI mehr als 12.000 seiner Spionagegeräte an Verbrecherringe in mehr als 100 Ländern. Die Ermittler kontaktierten dann mit einem ständig wachsenden Archiv von mehr als 20 Millionen ANOM-Nachrichten, Strafverfolgungsbehörden auf der ganzen Welt. Sie lieferten hiermit die Beweise, die diese brauchten, um gegen so bekannt gewordene kriminelle Aktivitäten letztlich vorzugehen.

Tarnkappe.info